Технология openvpn

Технология OpenVPN: принципы работы и области применения

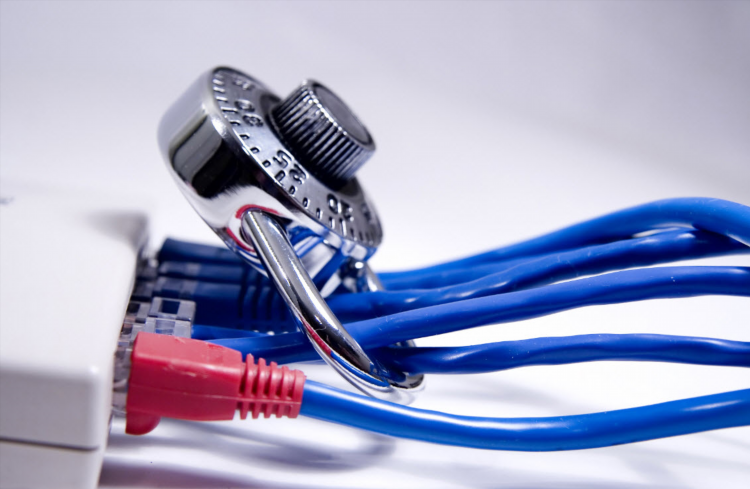

Что такое технология OpenVPN

Технология OpenVPN представляет собой программную реализацию виртуальной частной сети (VPN), которая обеспечивает безопасную передачу данных по незащищённым сетям, таким как Интернет. OpenVPN является кроссплатформенным решением с открытым исходным кодом и широко применяется в корпоративных и частных инфраструктурах для создания защищённых каналов связи.

Ключевые особенности технологии OpenVPN

OpenVPN обладает рядом характеристик, обеспечивающих его востребованность:

-

Поддержка различных протоколов шифрования, включая AES, Blowfish, ChaCha20.

-

Возможность работы в режиме точка-точка и клиент-сервер.

-

Аутентификация на основе сертификатов X.509, логина/пароля или предустановленных ключей.

-

Поддержка NAT traversal и прокси.

-

Совместимость с большинством операционных систем (Windows, Linux, macOS, Android, iOS).

Архитектура и протоколы

Туннелирование и транспортные протоколы

OpenVPN использует технологию туннелирования, при которой исходный IP-трафик инкапсулируется в пакеты UDP или TCP. Применяются следующие уровни:

-

Транспортный уровень: UDP используется для большей производительности, TCP — для обхода ограничений брандмауэров.

-

Сетевой уровень: виртуальный интерфейс TUN (для IP-пакетов) или TAP (для Ethernet-кадров).

Криптографические алгоритмы

Для обеспечения конфиденциальности и целостности данных технология OpenVPN использует:

-

Шифрование: AES-256, ChaCha20-Poly1305.

-

Аутентификация: HMAC (SHA-256/512).

-

Обмен ключами: TLS с использованием сертификатов.

Преимущества применения OpenVPN в корпоративной среде

-

Безопасность. Применение современных алгоритмов шифрования и строгой аутентификации защищает трафик от перехвата и подделки.

-

Гибкость настройки. Поддержка разнообразных топологий сети и возможность интеграции с внешними системами управления доступом.

-

Масштабируемость. Технология легко адаптируется для работы с большим количеством клиентов и распределённых узлов.

-

Открытый исходный код. Возможность проведения независимого аудита кода и настройки под индивидуальные требования.

Настройка и развертывание

Этапы внедрения OpenVPN

-

Установка сервера OpenVPN.

-

Генерация ключей и сертификатов с помощью Easy-RSA или аналогичного инструмента.

-

Конфигурация серверного и клиентского файлов .conf или .ovpn.

-

Настройка маршрутизации, правил брандмауэра и DNS.

-

Тестирование соединения и контроль стабильности канала.

Рекомендации по безопасности

-

Использование алгоритмов не ниже AES-256.

-

Регулярная ротация ключей.

-

Ограничение доступа по IP и двухфакторная аутентификация.

-

Мониторинг активности через системные журналы.

Примеры использования технологии OpenVPN

-

Удалённый доступ сотрудников к корпоративной сети.

-

Объединение филиалов в единую защищённую инфраструктуру.

-

Создание безопасных каналов для IoT-устройств.

-

Обход цензуры и ограничений в сетях с фильтрацией.

Часто задаваемые вопросы (FAQ)

Какой протокол предпочтительнее использовать: UDP или TCP?

UDP обеспечивает лучшую производительность, тогда как TCP используется в случаях, когда трафик должен проходить через строгие фильтры или прокси.

Можно ли использовать OpenVPN на мобильных устройствах?

Да, доступны официальные клиенты для Android и iOS, поддерживающие все основные функции OpenVPN.

Поддерживает ли OpenVPN двухфакторную аутентификацию?

Да, OpenVPN можно интегрировать с внешними сервисами, такими как Google Authenticator или RADIUS-серверы.

Является ли технология OpenVPN безопасной по сравнению с другими VPN-протоколами?

При корректной настройке OpenVPN обеспечивает высокий уровень безопасности и соответствует современным требованиям корпоративной защиты данных.

Требуется ли выделенный IP-адрес для сервера OpenVPN?

Выделенный IP-адрес предпочтителен, но не обязателен. Возможно использование динамического DNS или NAT.

Заключение

Технология OpenVPN представляет собой универсальное и надёжное решение для построения защищённых соединений в любых сетевых условиях. Её гибкость, безопасность и широкая совместимость делают её эффективным инструментом как для частного использования, так и для корпоративных инфраструктур.